Este año pudimos asistir a dos de las mayores conferencias de ciberseguridad en el mundo BlackHat y DEFCON .

Como fundación, intentamos estar atentos a las tendencias mundiales de investigación en ciberseguridad, pero no siempre se puede estar “al día” con todos los tópicos, y participar en conferencias como Blackhat y DEFCON ayuda mucho a mantenerse actualizado.

Según estimaciones antes de las conferencias, esperaban alrededor de 30.000 personas que participaran, y viendo la longitud de las filas, creemos que las estimaciones son ciertas.

Tanto para ir a comprar “merch” como para entrar a ciertas charlas había muchas personas por delante (a veces cientos), pero eso también puede dar pie a que salgan conversaciones interesantes o ver personajes que en sus mochilas tienen incorporadas “actividades” para los que esperan, como consolas de Nintendo con Mario Kart para que los de atrás puedan pulir sus habilidades en el intertanto.

En BlackHat podrás ver charlas interesantes (pero varias luego se vuelven a presentar en DEFCON) de tópicos muy distintos y a veces muy específicos, como por ejemplo: como abusar de la tabla hash de IIS para bypasear autenticaciones o el hackeo de terminales de Starlink con un kit de USD$25.

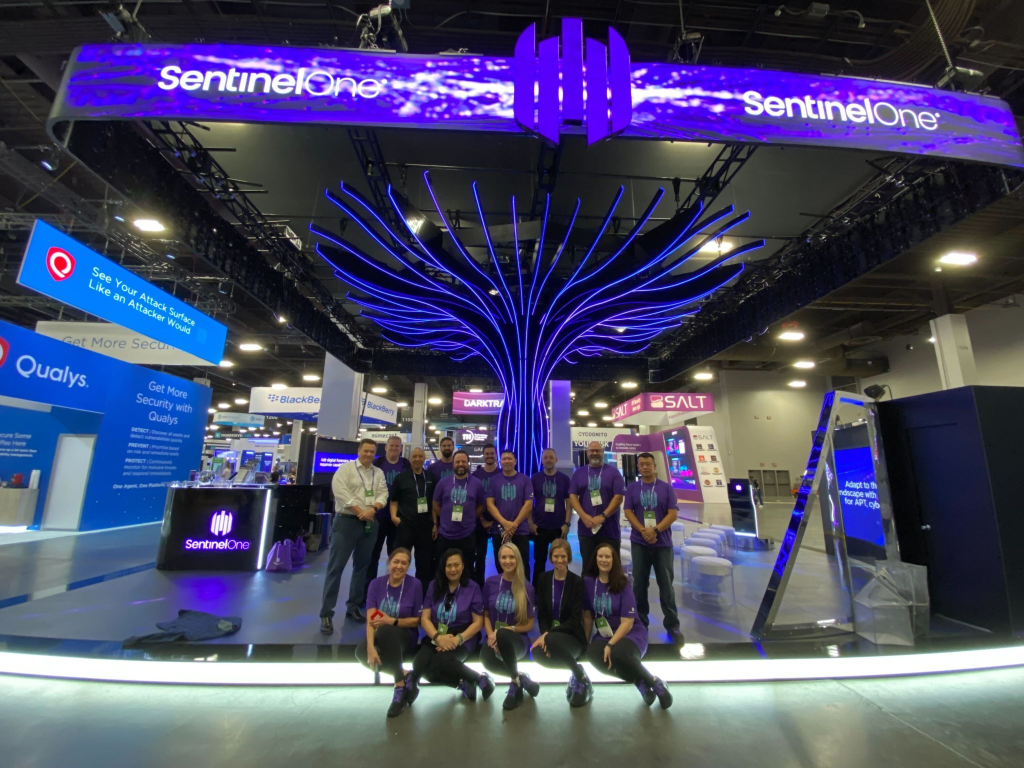

Además de las conferencias, tienes la opción de entrar a un salón lleno de marcas asociadas a ciberseguridad. Si bien están las más conocidas, donde dependiendo de tu experiencia puede que no aporte mucho, hay otras zonas con empresas que están innovando (o startups) que presentan sus productos, por lo que tendrás la oportunidad de conocer nuevas tecnologías o soluciones que podrían adaptarse mejor a la realidad de tu organización. Acá es donde todos aprovechan de obtener stickers, poleras y otros regalos que te ofrecen gratis los proveedores. En algunos stand estampan ahí mismo el diseño de la polera que tú elijas (con la marca del proveedor entre medio), en otro un dibujante hace retratos digitales en no más de 5 minutos de tu rostro (modo caricatura), luego se imprime y te lo llevas.

Impresiona ver la magnitud de los stand, no sólo el tamaño, sino el diseño, las luces, el ingenio utilizado para resaltar. Sin duda se invierte mucho dinero, que seguramente recuperarán con los negocios futuros.

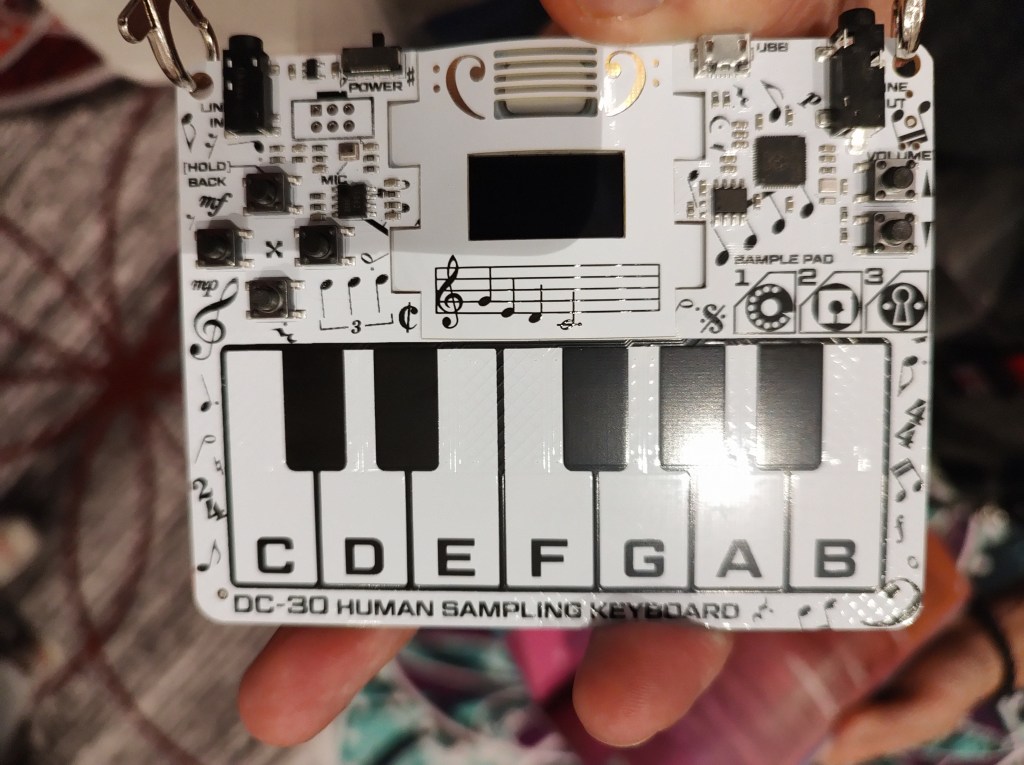

Fue una gran experiencia, en donde todas las personas que veíamos tanto en Blackhat como en DEFCON estaban en “modo conferencia”: muy buena onda, con ganas de compartir y conversar de “ñoñerías”. No es raro que en medio de la calle escuches conversaciones sobre cifrados post-cuánticos, el hackeo a una empresa que no se puede nombrar o escuches los sonidos midi de un piano/badge. Algunos más apasionados, aun cuando ya todo terminó, siguen con el badge colgando de su cuello paseando por los casinos o restaurantes.

Para los que no han ido nunca, les dejamos algunas recomendaciones:

- Partir temprano: algunos días parten temprano (puede ser desde las 07 u 08 am), y si no llegas a primera hora las filas pueden ser gigantes.

- Lleva efectivo: para todo lo que tiene que ver con DEFCON no se usa tarjeta. Se espera que no se pueda asociar que alguna persona fue y participó de la conferencia, y por eso se usa solamente efectivo. Aunque en algunas tiendas, como la de Hak5, tenían la posibilidad de pagar con tarjetas.

- Priorizar las villas: En BlackHat las charlas las publican después de varios meses, en DEFCON las charlas de las salas principales las graban y las publican después en Youtube y otros medios oficiales, las villas no siempre. Hay muchas villas, no siempre una al lado de otras, por lo que toca caminar. Desde temas aeroespaciales, car hacking, hasta otras más comunes como red team, blue team o ingeniería social.

- Usar calzado cómodo: son varios los lugares que vas a visitar, por lo que vas a caminar harto, es importante usar unos calzados que aguanten el día caminando.

- Aprovechar la ciudad: en Las Vegas hay mucha más actividad que solo Blackhat o DEFCON, por lo que aprovecha los eventos, los casinos, los outlet, o cualquier otra cosa que te pueda interesar de la ciudad. La mayoría de estos lugares a 10 minutos en vehículo o 10 minutos caminando (sí, se camina mucho)

Pero en resumen: Sí, vale la pena ir

Si tienes el dinero, si te invitan o tienes la oportunidad y te gusta mucho el lado técnico de la ciberseguridad, ¡anda!

Finalmente te dejamos un resumen de las charlas a las que asistimos y nos parecieron interesantes, con su respectivo material (en los casos en que está disponible).

| Charla | Donde | Link | Video |

|---|---|---|---|

| Machine Learning for Security Analysts | AI Village | No se | https://www.youtube.com/playlist?list=PL8BogY0hWwvyyrU-puszZ9K-lj1It6XTd |

| OopsSec: The bad, the worst, and the ugly og APTs operations security | Main Talk | Todavía no | Todavia no, pero hay webinar luego. https://www.safebreach.com/webinar-research-oopssec-apt-operations-security/ |

| Backdoors & Breaches | BlueTeam Village | https://www.blackhillsinfosec.com/projects/backdoorsandbreaches/ | https://www.youtube.com/watch?v=TAiJVr0zWMw |

| Balancing the scales of Just Good Enough | Adversary Village | No se | No se |

| Master of Puppets: How to tamper the EDR? | Adversary Village | https://www.infosec.tirol/how-to-tamper-the-edr/ | https://www.youtube.com/watch?v=ZIxE_wHwA84 |

| Drag us to Wonder Bad | Adversary Village | Todavía no | Todavía no |

| Control Validation Compass | Adversary Village | https://controlcompass.github.io/ | No se |

| Python vs Modern Defenses | Adversary Village | https://github.com/naksyn/talks/tree/main/DEFCON30 | Todavía no |

| Linux Threat Detection with Attack Range | Adversary Village | https://github.com/splunk/attack_range | N/A |

| Don’t be trusted: AD trust attacks | Adversary Village | https://github.com/martinsohn/Active-Directory-trust-attacks/tree/main/presentations/AdversaryVillage2022 | Todavía no |

| Voldrakus: Using String Steganography to Exfiltrate Briwser Fingerprinting Data | Crypto & Privacy Village | https://www.confiant.com/privacy-hub/voldrakus | Todavía no |

| Defaults – the Faults: Bypassing permissions… | Main Talk | Todavía no | Todavía no |

| Modern techniques used by Advanced Persistent Threat actors for discovering 0-day vulnerabilities | Adversary Village | Todavía no | Todavía no |

| Let’s Dance in the Cache – Destabilizing Hash Table on Microsoft IIS! | Main Talk | https://blog.orange.tw/2022/08/lets-dance-in-the-cache-destabilizing-hash-table-on-microsoft-iis.html?m=1 | Todavía no |

| Elevating Kerberos to The Next Level | Black Hat | Todavía no | Todavía no |

| Quiet Recon: Gathering Everything You Need with LDAP and Native AD Services | Red Team Village | https://github.com/layer8secure/The-Storfield-Methodology | |

| Project Obsidian | BlueTeam Village | https://www.blueteamvillage.org/programs/project-obsidian/ | |

| Offensive Security for Developers | AppSec Village | https://docs.google.com/presentation/d/1mOdBGpR3Hsk62-StTrLh_YRYDPnKbADZ2r_6kdlijbU/edit?usp=sharing | Todavía no |

Deje un comentario