Hace un tiempo nosotros sacamos la plataforma de detección de kits de phishing llamada “Phishing Checker“.

Esta plataforma nos ayuda mucho en poder analizar ciertos sitios que sabemos que son phishing para ver como están armados (más información de nuestra plataforma en este link)

Con esta plataforma hemos detectado muchos kits muy similares y nos damos cuenta que, aunque el problema del phishing pareciera ir a la baja, siempre existe y siempre va mutando, a veces hacia lugares inesperados.

Hace algunos años (el 2022, ¡wow!) nosotros mostrábamos que uno de los kits que más atacaba a latinoamérica, el que nosotros llamamos “0070”. Lo importante de este kit es que usa un código simple y liviano, sin bases de datos, generalmente “hosteado” en plataformas tipo PaaS (Plataform as a Service), y que como tal no puede más que usar código Javascript para almacenar su “lógica de negocio”. Como ese código era Javascript era legible por un analista y justamente por eso, lo guardamos y analizamos.

Esta lógica de negocio era siempre la misma, lo usual en ese momento era que los ciberdelincuentes levanten bots de Telegram y se envíen los datos de tarjetas o las contraseñas robadas a canales, grupos, etc. Así logran de manera fácil y barata almacenar estos datos, y usando la misma conexión de la víctima enviar estos mensajes.

Mirando un poco más en detalle el kit 0070

Este kit en sí mismo no es gran cosa, son solo archivos .html con imágenes y con uno o más archivos .js para definir esta “lógica de negocio” o los pasos que realiza el kit.

Es importante recalcar que no hay que “tenerle miedo” a estos kits, este tipo de sitio lo único que busca es robar datos, no tiene como objetivo infectarte ni “meterte un virus”. Mientras no sea información real, no hay riesgo en ingresar a uno de estos sitios.

La mejor forma de analizar uno de estos sitios es hacerse pasar por una víctima falsa e ingresar en él. Cabe destacar que este kit tiene muchas versiones distintas, con distintos logos y distintas empresas que busca afectar, pero en el fondo la lógica de como funciona es siempre la misma.

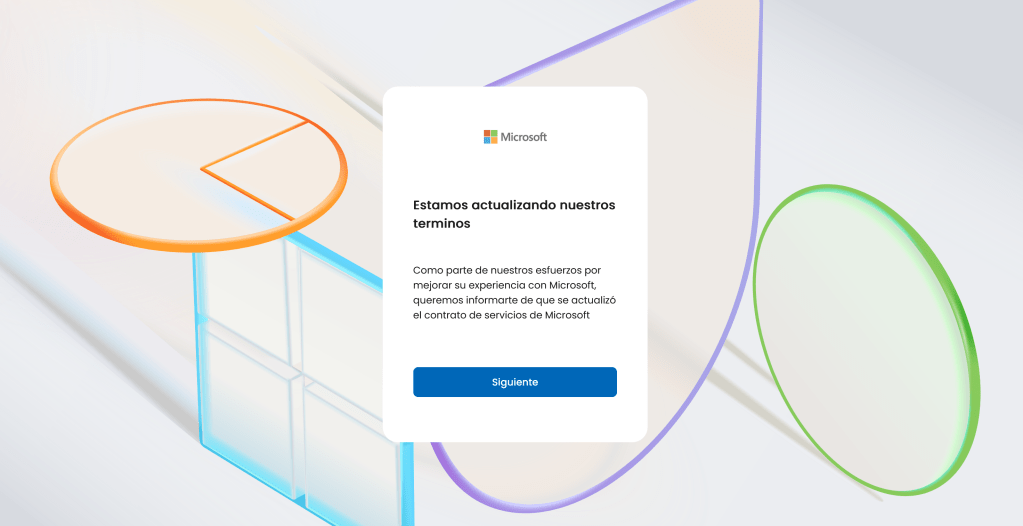

Si ingresamos a uno de estos links vemos que es un sitio que intenta hacer actuar rápidamente a la víctima:

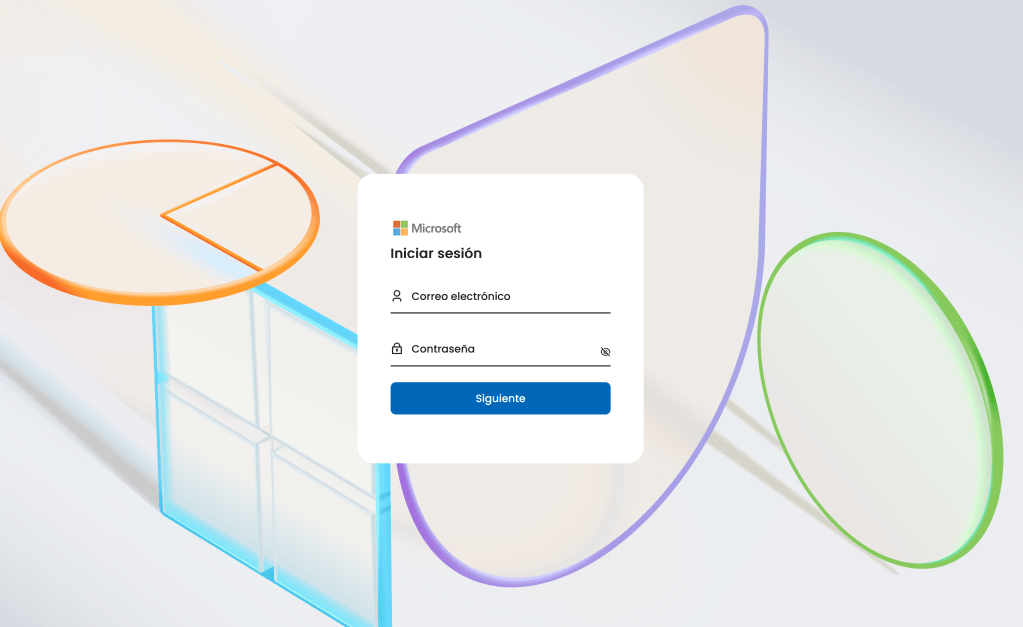

Otro de esos sitios simplemente te coloca el login sin ninguna explicación:

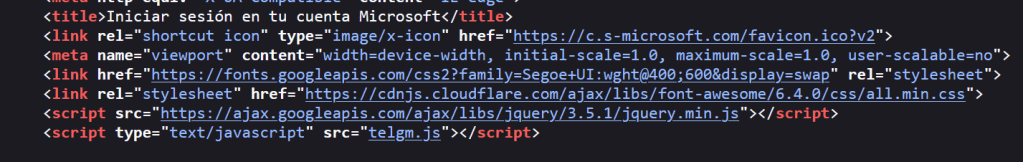

Si vemos la estructura (el HTML) de estas páginas son casi siempre lo mismo:

<html><title>...http://[nombre%20corto.js]....<form>... Formulario con campos que se muestran</form>...<script>... Función de cancelar comportamiento normal de formulario, validar la IP de la víctima y enviar la información colectada a telegram definido en archivo [nombre corto.js]</script>...

Con eso lo que hacen es simplemente dejar la configuración de la comunicación con Telegram en este archivo aparte, y nosotros lo íbamos coleccionando a través de los años.

Ahora hubo un cambio

Luego del arresto del CEO de Telegram el 2024 hubo un cambio las políticas de esta plataforma para poder ser más colaboradora con las fuerzas policiales de todo el mundo y poder dar más evidencias de este y otro tipo de delitos que se conversaban en ella.

Esto logró avanzar en algunos arrestos de cibercriminales de diversa índole, también generó (aunque un poco tarde) un cambio en como se usaban los kits de Phishing. Ya no usan Telegram, ahora se migraron a Discord.

Ya en junio del 2025 habíamos detectado con nuestra plataforma algunos kits que comenzaban a migrar y ahora el cambio es mucho más notorio, por ejemplo, estas son las detecciones de hooks de Discord a través de los meses:

| Mes | Cantidad Telegram | Cantidad Discord |

|---|---|---|

| 2025-06 | 2 | 2 |

| 2025-07 | 2 | 1 |

| 2025-08 | 1 | 0 |

| 2025-09 | 2 | 1 |

| 2025-10 | 11 | 9 |

| 2025-11 | 11 | 25 |

| 2025-12 | 21 | 9 |

| 2026-01 | 0 | 37 |

| 2026-02 | 2 | 36 |

| 2026-03 | 1 | 24 |

Podemos ver como va aumentando a fines del 2025 para estar casi como un estándar el 2026.

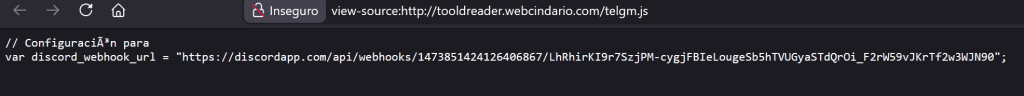

De hecho si vemos el ejemplo analizado en el siguiente link podemos ver que hasta se les quedaron los nombres antiguos de los archivos (¡se sigue llamando telgm.js!).

Tenemos finalmente que este archivo de “Telegram” tiene solo una línea de código en donde se define la URL del webhook de Discord.

¿Qué podemos saber con esto?

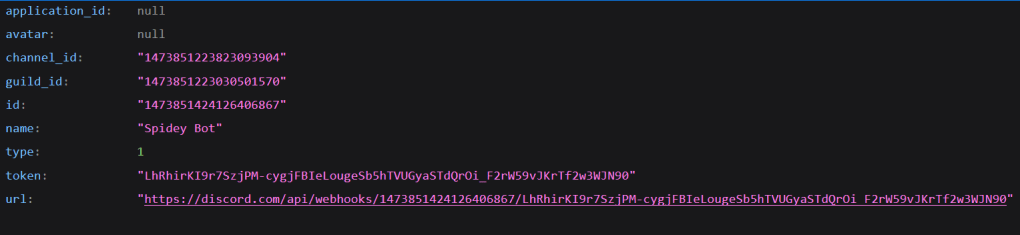

Bueno, si hacemos la llamada directo a esa URL de webhook tenemos algo de información:

Podemos tener el id del canal, el id del guild (o ¿gremio?) y el nombre del Bot, pero no mucho más.

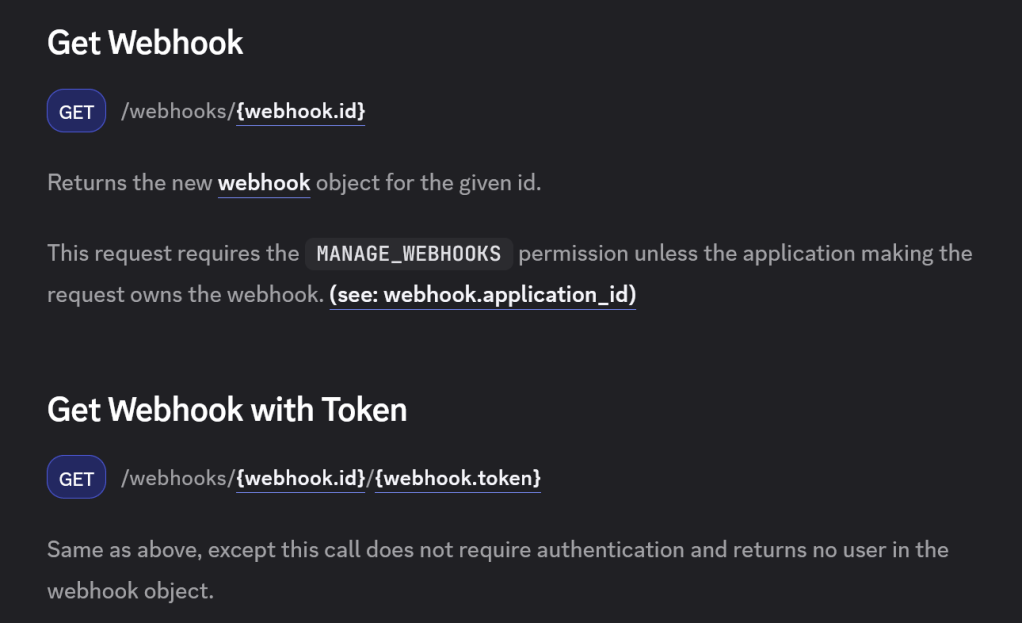

Este cambio a Discord genera un problema para los investigadores de este tipo de estafas, según la documentación de estas API no se puede obtener mucha de la información enviada al canal a través de la misma.

¿Qué podemos hacer?

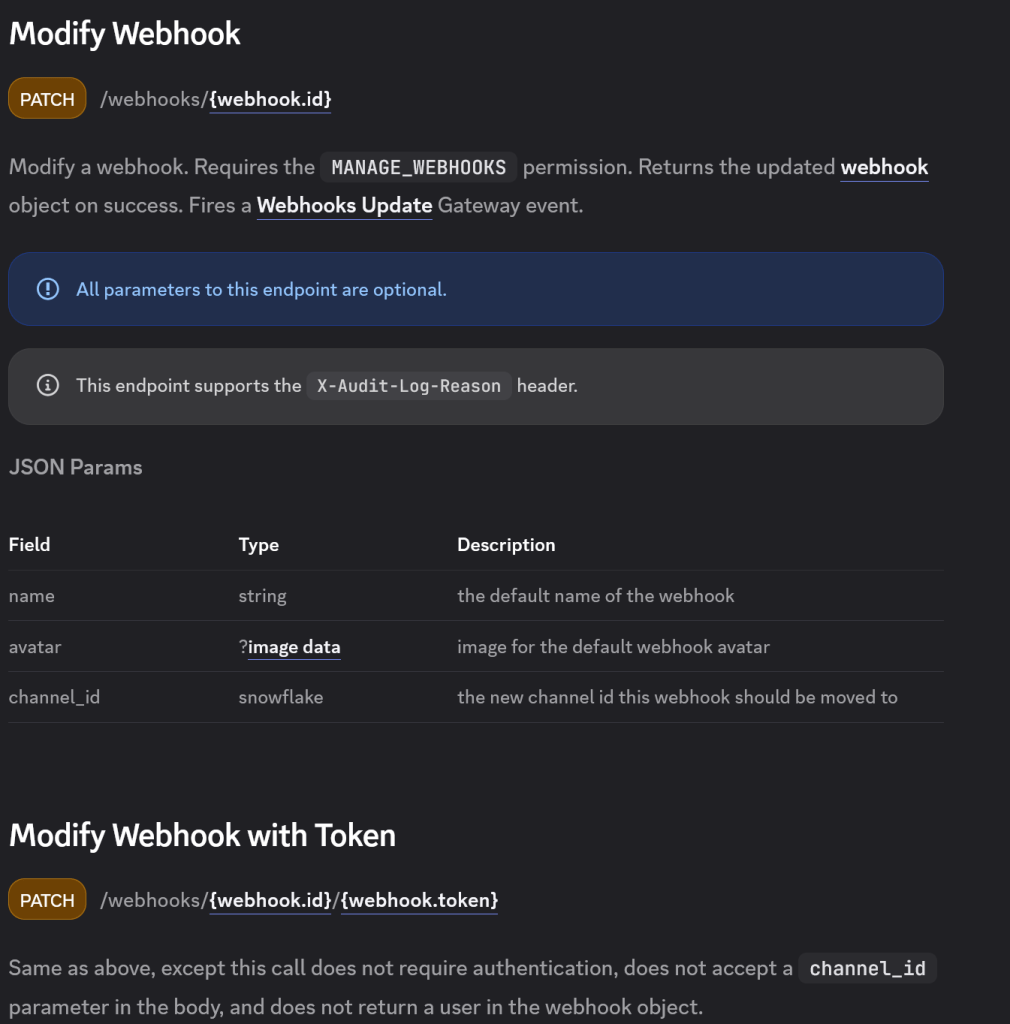

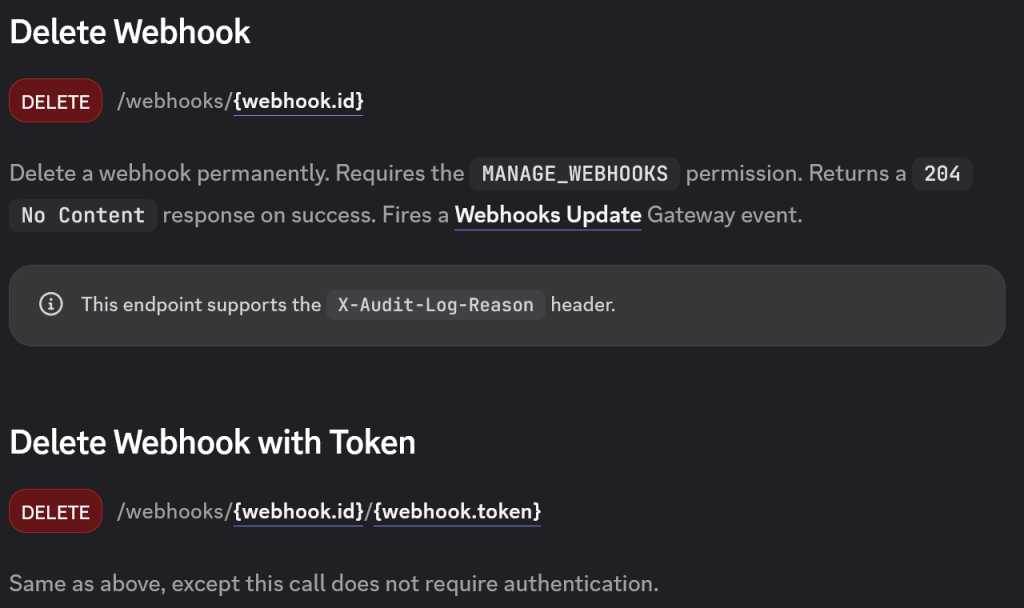

Se puede ver o modificar la información del webhook, y hasta se podría borrar el webhook (no es mala idea):

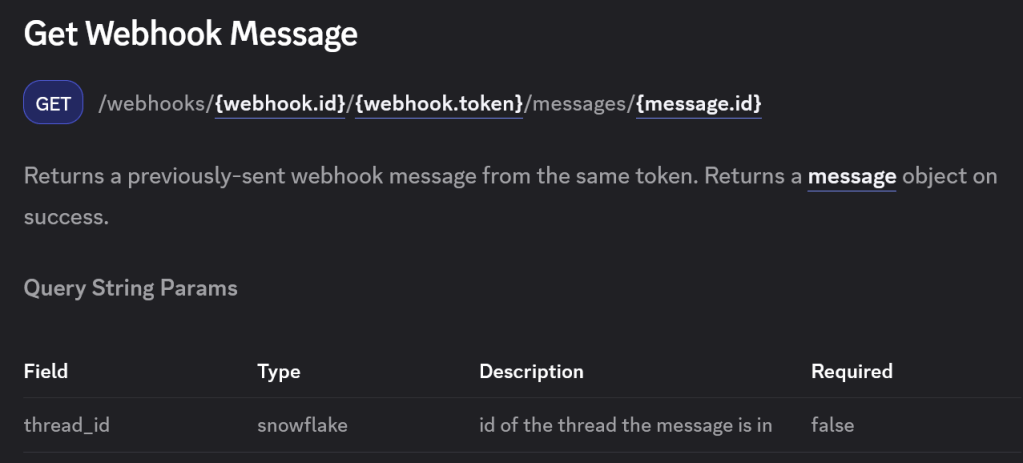

Lamentablemente, no se pueden leer los datos robados a no ser que seas parte de ese grupo o te sepas exactamente cuáles fueron los ids de los mensajes enviados anteriormente, pero para eso uno tendría que estar dentro del chat… o ingeniárselas por otro lado 🙂

Finalmente este cambio a Discord nos deja con las manos atadas, porque sin un contacto dentro de Discord no vamos y poder visualizar el impacto de este tipo de ataques.

¿Alguien sabe de algo más? ¿Será que se necesitan algunos arrestos para la cooperación?

Conclusión

Más que marcar una tendencia es algo que nos tiene que dejar en alerta. Como Discord es una plataforma muy usada los ciberdelincuentes buscan que su tráfico con los datos robados pase inadvertido con el tráfico de este tipo de plataformas.

Si no usas Discord y no es parte de la política de la empresa usarlo, es buena idea generar un bloqueo o por lo menos una detección de este tipo de tráfico por si acaso están intentando robar datos de contraseñas.

Si usas Discord hoy en día, es un poco más complicado, pero podrías restringir que solo la aplicación pueda llegar a esos servidores y no un navegador “cualquiera”.

De cualquier forma, parece que con este cambio los ciberdelincuentes quieren buscar mantener los kits que tenían de antes, con la misma “sencillez”, pero usando una nueva plataforma para almacenar sus datos robados.

¿Han visto este cambio de comportamiento? ¿Saben como llegar a más información?

Avísanos si sabes algo.

Muchas gracias por leer hasta acá.

Deje un comentario